WatchGuard accelera la rilevazione delle violazioni da malware zero-day portando i tempi di detection da mesi a minuti

Nuove funzionalità di mitigazione delle violazioni basate sull’intelligenza artificiale permettono ai fornitori di soluzioni IT e alle medie aziende di rilevare e rimediare automaticamente alle minacce zero day e al malware evasivo in pochi minuti

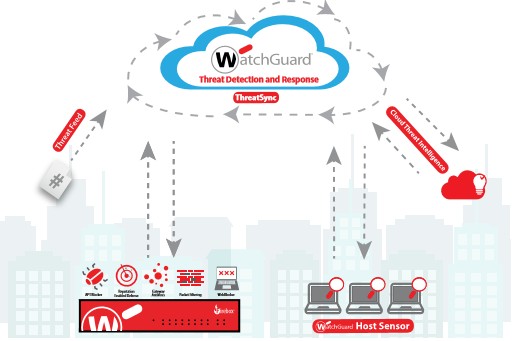

WatchGuard® Technologies, fornitore globale di soluzioni di intelligence e sicurezza delle reti, Wi-Fi sicuro e autenticazione multi-fattore (MFA), ha annunciato una serie di aggiornamenti alla sua piattaforma di correlazione e risposta alle minacce ThreatSync con l’ultima release di Threat Detection and Response (TDR). Questi avanzamenti includono una rilevazione accelerata delle violazioni, correlazione del processo di rete e un’analisi delle minacce potenziata dall’intelligenza artificiale, il che permette ai fornitori di servizi gestiti (MSP) e alle organizzazioni che questi supportano di ridurre il tempo di rilevazione e contenimento di una violazione da mesi a minuti, di automatizzare la fase di rimedio di malware zero-day e di offrire una migliore difesa contro le minacce evasive mirate sia all’interno che all’esterno del perimetro di rete.

WatchGuard® Technologies, fornitore globale di soluzioni di intelligence e sicurezza delle reti, Wi-Fi sicuro e autenticazione multi-fattore (MFA), ha annunciato una serie di aggiornamenti alla sua piattaforma di correlazione e risposta alle minacce ThreatSync con l’ultima release di Threat Detection and Response (TDR). Questi avanzamenti includono una rilevazione accelerata delle violazioni, correlazione del processo di rete e un’analisi delle minacce potenziata dall’intelligenza artificiale, il che permette ai fornitori di servizi gestiti (MSP) e alle organizzazioni che questi supportano di ridurre il tempo di rilevazione e contenimento di una violazione da mesi a minuti, di automatizzare la fase di rimedio di malware zero-day e di offrire una migliore difesa contro le minacce evasive mirate sia all’interno che all’esterno del perimetro di rete.

“Poiché i cyber criminali sfruttano sempre più attacchi avanzati e mirati con caratteristiche evasive progettate per aggirare le protezioni antimalware di base, le organizzazioni del midmarket senza competenze e risorse di sicurezza adeguate fanno affidamento su fornitori di soluzioni IT affidabili per rispondere rapidamente ed efficacemente agli attacchi,” ha dichiarato Brendan Patterson, vice president of product management di WatchGuard. “Queste nuove funzionalità di ThreatSync offrono agli MSP gli strumenti di cui hanno bisogno per fornire servizi di rilevamento e risposta di malware (MDR) rilevando le violazioni in pochi minuti e mitigando automaticamente gli attacchi avanzati per i loro clienti, tutto questo attraverso le loro implementazioni TDR esistenti.”

Secondo il Ponemon Institute, il tempo medio di identificazione (MTTI) per una violazione della sicurezza è di 197 giorni, mentre il tempo medio di contenimento (MTTC) è di altri 69 giorni dopo il rilevamento iniziale. Nel solo primo trimestre del 2019, il malware zero day in grado di sfuggire alle soluzioni antivirus (AV) tradizionali ha rappresentato ben il 36% delle minacce, secondo l'ultimo Internet Security Report di WatchGuard. Ogni giorno che passa in cui una minaccia alla sicurezza passa inosservata, il suo potenziale di infliggere danni sia finanziari che alla reputazione a un'organizzazione aumenta drasticamente.

La stretta correlazione tra i dispositivi Firebox, i sensori host TDR sugli endpoint e la piattaforma ThreatSync di WatchGuard consentono ai MSP di offrire mitigazione automatizzata per attacchi di malware zero day e un’identificazione automatica di processi sconosciuti che si collegano a destinazioni malevole. Ciò significa che i clienti possono stare tranquilli sapendo che il loro fornitore di soluzioni IT di fiducia può rilevare le violazioni e porre rimedio alle minacce in pochi minuti.

Le funzionalità chiave di ThreatSync ora disponibili con TDR includono:

• Confinamento dell’host e risposta automatizzata – ThreatSync confina rapidamente qualsiasi macchina host sulla rete che sia stata compromessa, proteggendo il resto della rete aziendale. Non appena una minaccia viene identificata, l'Host Containment interviene automaticamente per controllare le infezioni prima che si diffondano. Una volta contenuto, ThreatSync elimina il malware terminando automaticamente i processi, mettendo in quarantena i file malevoli ed eliminando le chiavi di registro associate.

• Rapida rilevazione delle violazioni – ThreatSync identifica immediatamente i file malevoli su tutti gli endpoint protetti e avvia automaticamente la fase di rimedio. Questo aggiunge la correlazione alla sicurezza degli endpoint che non è presente nella maggior parte delle soluzioni di sicurezza di rete comparabili. Quando gli utenti scaricano file sconosciuti dal web, Firebox li inoltra innanzitutto ad APT Blocker, la sandbox di prossima generazione basata su cloud di WatchGuard, per analisi avanzate mentre i sensori host sugli endpoint delle vittime li monitorano attivamente e i risultati sono correlati con ThreatSync.

• Correlazione dei processi di rete – ThreatSync non solo identifica e blocca le connessioni a destinazioni malevole, ma risponde anche automaticamente a processi sconosciuti che ne sono responsabili. Con ThreatSync, le connessioni malevole in uscita bloccate dalle appliance Firebox di WatchGuard sono correlate per rivelare l'endpoint e il processo da cui queste prendono il via, e qui il processo viene automaticamente interrotto. Questa funzionalità fornisce agli MSP e agli amministratori di rete informazioni contestuali dettagliate su destinazione della rete, nome del servizio, nome e processo dell’host, consentendo loro di rispondere con successo e prevenire istanze future.

• Analisi basata su Intelligenza Artificiale – ThreatSync utilizza nuove funzionalità di intelligenza artificiale per analizzare ed effettuare triage dei file in modo automatico, identificando quelli che possiedono caratteristiche sospette prima di inviarli ad APT Blocker per ulteriori analisi. Ciò riduce al minimo il tempo impiegato dagli amministratori IT nella gestione degli avvisi e impedisce che i file veramente sospetti non vengano rilevati, consentendo agli MSP e alle organizzazioni di medie dimensioni di identificare e bloccare le minacce reali più rapidamente e con maggiore sicurezza.

ThreatSync è concesso in licenza come parte del servizio TDR di WatchGuard, fornito di serie in tutte le implementazioni di Total Security Suite.

Per maggiori informazioni, visita www.watchguard.com/TDR.

© Pensi che questo testo violi qualche norma sul copyright, contenga abusi di qualche tipo? Contatta il responsabile o Leggi come procedere