WatchGuard Internet Security Report: in Q4 2018 forte aumento degli attacchi che prendono di mira le soluzioni di web conference

L’Internet Security Report di WatchGuard relativo all’ultimo trimestre del 2018 rivela anche un uso crescente di un nuovo tipo di phishing con finalità di estorsione a sfondo sessuale personalizzato sulle singole vittime

WatchGuard® Technologies, produttore di soluzioni avanzate per la sicurezza di rete, ha rilasciato il suo ultimo Internet Security Report relativo a Q4 2018. Dal report emerge che gli attacchi di rete che prendono di mira una vulnerabilità nell’estensione di Chrome per Cisco Webex sono aumentati in modo significativo, arrivando a rappresentare il secondo più comune attacco di rete, mentre era quasi inesistente all’inizio del 2018. Le campagne di phishing hanno mostrato una pericolosa crescita del loro grado di sofisticazione in Q4, con nuovi attacchi che utilizzano metodi avanzati come l’invio di email personalizzate per specifici target in cui il mittente minaccia di diffondere le registrazioni di utenti che visitano contenuti per adulti online, e altri attacchi che si basano sulla creazione di pagine web false per il login bancario. Il report si basa su decine di migliaia di dati provenienti dalle appliance WatchGuard Firebox attive nel mondo, ed esamina i principali malware e attacchi di rete che prendono di mira le imprese del midmarket e le aziende distribuite.

WatchGuard® Technologies, produttore di soluzioni avanzate per la sicurezza di rete, ha rilasciato il suo ultimo Internet Security Report relativo a Q4 2018. Dal report emerge che gli attacchi di rete che prendono di mira una vulnerabilità nell’estensione di Chrome per Cisco Webex sono aumentati in modo significativo, arrivando a rappresentare il secondo più comune attacco di rete, mentre era quasi inesistente all’inizio del 2018. Le campagne di phishing hanno mostrato una pericolosa crescita del loro grado di sofisticazione in Q4, con nuovi attacchi che utilizzano metodi avanzati come l’invio di email personalizzate per specifici target in cui il mittente minaccia di diffondere le registrazioni di utenti che visitano contenuti per adulti online, e altri attacchi che si basano sulla creazione di pagine web false per il login bancario. Il report si basa su decine di migliaia di dati provenienti dalle appliance WatchGuard Firebox attive nel mondo, ed esamina i principali malware e attacchi di rete che prendono di mira le imprese del midmarket e le aziende distribuite.

“In Q4 2018 c’è stato un significativo aumento negli attacchi di phishing avanzato che prendono di mira informazioni ad alto valore,” ha sottolineato Corey Nachreiner, CTO di WatchGuard Technologies. “Ora più che mai, è importante per le aziende adottare un approccio a livelli alla sicurezza e implementare soluzioni come DNSWatch di WatchGuard che offre il filtraggio a livello di DNS progettato per rilevare e bloccare collegamenti potenzialmente pericolosi, fornendo ai responsabili dell’azienda un resoconto di facile comprensione che include informazioni dettagliate sulla potenziale infezione e risorse che rafforzano la formazione relativa al phishing. Una combinazione di controlli di sicurezza e formazione dei dipendenti aiuteranno le aziende ad evitare di rimanere vittime di attacchi di phishing.”

Le analisi e le best practice di sicurezza incluse nell’Internet Security Report trimestrale di WatchGuard aiutano le organizzazioni di ogni dimensione a comprendere il panorama attuale della cyber security e a proteggere al meglio se stesse, i propri partner e i clienti dalle emergenti minacce. Di seguito i principali dati emersi dal report:

• Nuovi attacchi di rete colpiscono l’estensione di Chrome per Cisco Webex – Un nuovo attacco di rete che prende di mira una vulnerabilità dell’esecuzione del codice in remoto nell’estensione di Chrome per Cisco Webex è esplosa in popolarità nell’ultimo quarter del 2018. Questa vulnerabilità era già stata scoperta e risolta nel 2017, ma WatchGuard non aveva rilevato quasi nessun attacco di rete che la sfruttava fino ad ora. Le rilevazioni sono cresciute del 7,016% da Q3 a Q4. Questo picco dimostra quanto sia importante installare le patch non appena vengono rilasciate.

• Nuove campagne di “sextortion” phishing in crescita – Un nuovo attacco di phishing con finalità di estersione a sfondo sessuale è risultato il secondo più comune attacco rilevato dai motori di rilevazione malware di WatchGuard in Q4 2018, soprattutto nell’area geografica APAC. Ha rappresentato quasi la metà di tutti i singoli hash di malware rilevati in Q4 poiché il messaggio email di phishing è personalizzato per ogni ricevente. Il messaggio dice che il mittente ha infettato il computer della vittima con un trojan e lo ha registrato mentre visitava siti web per adulti. Minaccia di inviare queste immagini compromettenti ai contatti email della vittima se non viene pagato un riscatto. WatchGuard ha rilevato un significativo numero di questo tipo di malware in Q4: tutti quanti dovrebbero essere allertati su questo tipo di false email.

• Il 16.5% di tutti i Fireboxes sono stati presi di mira dal cryptominer CoinHive – La variante malware più diffusa in Q4 è della nota famiglia di cryptominer CoinHive, il che dimostra che il cryptomining rimane una tipologia popolare di attacco. Anche due dei dieci più comuni pezzi di malware rilevati in Q4 sono stati cryptominers, tendenza che prosegue dagli ultimi quarter.

• Un importante attacco di phishing che si basa su una falsa pagina bancaria – Un altro diffuso pezzo di malware inviava un email di phishing con una pagina di login Wells Fargo falsa, ma altamente realistica, per catturare le email e le password delle vittime. Complessivamente, in Q4 WatchGuard ha visto una crescita in attacchi sofisticati di phishing che prendono di mira le credenziali bancarie.

• Un errore di filtering dell’ISP ha indirizzato il traffico di Google attraverso Russia e Cina per 74 minuti – Il report include un’analisi tecnica dell’hijack di un Border Gateway Protocol (BGP) nel Novembre 2018 che inavvertitamente ha inviato la maggior parte del traffico di Google attraverso Russia e China per 74 minuti. WatchGuard ha scoperto che un ISP nigeriano chiamato MainOne ha commesso un errore nei suoi filtri di routing, che poi si è diffuso agli ISP russi e cinesi e ha fatto sì che molto del traffico di Google sia stato indirizzato attraverso questi ISP inutilmente. Questo hijack accidentale mostra come molti degli standard su cui si basa Internet siano insicuri. Un attacco sofisticato che prendesse di mira questi flussi potrebbe avere conseguenze potenzialmente catastrofiche.

• Gli attacchi alla rete aumentano dopo i minimi storici raggiunti a metà del 2018 – Gli attacchi di rete sono cresciuti del 46% in volume e del 167% in termini di “unique signature hits” in Q4 rispetto a Q3. Questo fa seguito a una tendenza vista anche negli anni precedenti con attacchi che crescono molto durante il periodo natalizio.

L’Internet Security Report di Q4 2018 include anche un’analisi granulare del codice sorgente del trojan bancario Exobot. Questo malware altamente sofisticato tenta di rubare informazioni bancarie e finanziarie dai dispositivi Android. L’analisi del Threat Lab di WatchGuard include una lista di 150 siti quali Amazon, Facebook Paypal e Western Union che Exobot può prendere di mira in modo automatizzato, così come un’analisi dettagliata all’UI che un attaccante che sfrutta Exobot userebbe per inviare comandi ai dispositivi infettati.

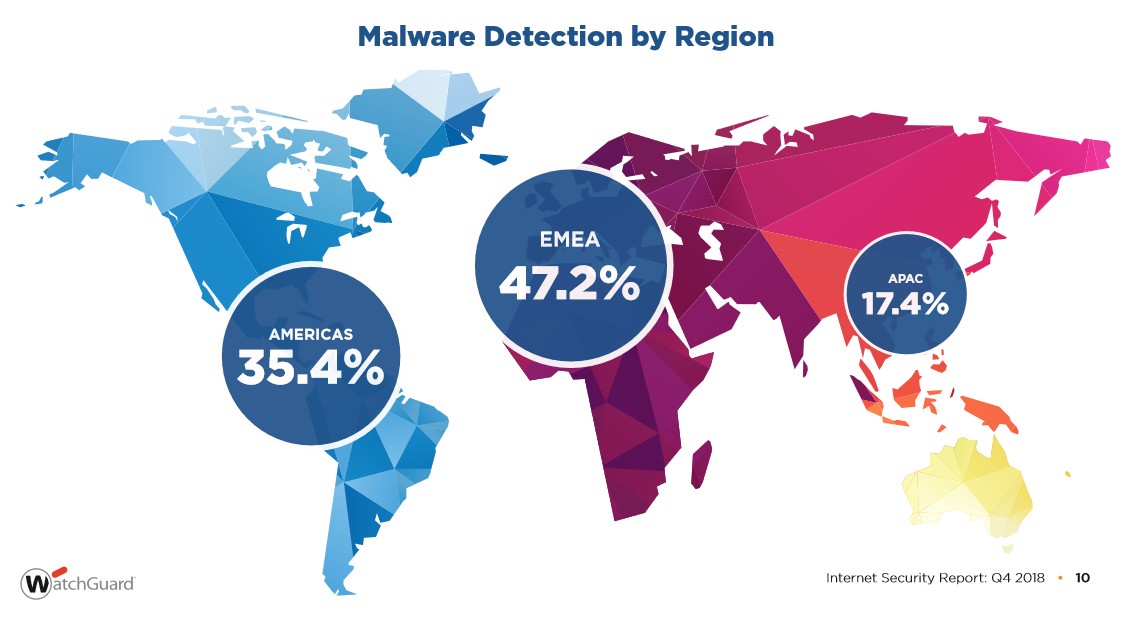

Queste scoperte si basano su dati in forma anonima provenienti dai Firebox Feed di oltre 42,000 appliance WatchGuard UTM attive nel mondo. In totale, questi Fireboxes hanno bloccato oltre 16 milioni di varianti malware (382 per dispositivo) e circa 1,244,000 attacchi di rete (29 per dispositivo) in Q4 2018.

Per maggiori informazioni è possibile scaricare il report a questo link:

https://www.watchguard.com/wgrd-resource-center/security-report-q4-2018

Per accedere in tempo reale ai dati relativi alle minacce suddivisi per tipologia, area geografica e data è possibile accedere al tool di visualizzazione WatchGuard Threat Landscape. Per ascoltare i podcast di WatchGuard su questi argomenti: The 443 – Security Simplified sul blog Secplicity.org.

Informazioni su WatchGuard Technologies, Inc.

WatchGuard® Technologies, Inc. è tra i leader a livello globale nella fornitura di soluzioni per la sicurezza di rete, per il Wi-Fi sicuro, l’autenticazione multi-fattore, e l’intelligence della rete. I prodotti e servizi pluripremiati dell’azienda sono venduti in tutto il mondo da circa 10.000 system integrators e rivenditori di sicurezza per proteggere più di 80.000 clienti. La missione dell’azienda è rendere la sicurezza di grado enterprise accessibile ad aziende di tutti i tipi e dimensioni attraverso la semplicità, facendo di WatchGuard la soluzione ideale per aziende distribuite e PMI. La sede centrale di WatchGuard si trova a Seattle, Washington, mentre uffici sono presenti in America del Nord, America Latina, Europa e nell’area Asia-Pacifico. Visita www.watchguard.com per maggiori informazioni.

© Pensi che questo testo violi qualche norma sul copyright, contenga abusi di qualche tipo? Contatta il responsabile o Leggi come procedere